- 텍스트 축소

- 확대

산업용 제어시스템 노린 악성코드 주의보

- 송고 2017.06.20 10:53 | 수정 2017.06.20 10:54

- 김언한 기자 (unhankim@ebn.co.kr)

‘인더스트로이어’ 발견

전력공급 인프라 공격 가능성

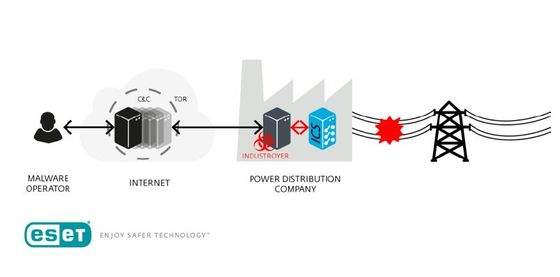

ⓒ이셋코리아

이셋코리아는 스턱스넷(Stuxnet) 이후 산업용 제어시스템을 대상으로 한 신종 악성코드 ‘인더스트로이어(Industroyer)’가 발견됨에 따라 주의가 필요하다고 20일 밝혔다.

이셋에 의해 ‘Win32/Industroyer’로 탐지되는 이 악성코드는 전력공급 인프라에 공격을 가할 수 있도록 설계됐다. 지난해 12월 발생한 우크라이나 수도 키예프 일부의 전력 공급을 중단시킨 전력 그리드에 대한 공격에 사용된 것으로 파악된다.

인더스트로이어는 모듈화된 악성코드다. 핵심 구성 요소는 공격자가 공격을 관리하는데 사용하는 백도어로 C&C 서버와 연결돼 다른 모듈을 설치 및 제어한다. 이 결과를 공격자에게 보고한다.

산업용 제어시스템을 대상으로 하는 다른 악성코드와 차별화되는 점은 변전소에서 스위치와 회로 차단기를 직접 제어할 수 있도록 설계된 4개의 독립적인 모듈을 사용한다는 점이다.

실제로 직접적 변전소 스위치와 회로 차단기를 통제할 수 있다는 것이 확인됐다. 또한 전력 공급 인프라, 교통통제 체계 및 다른 중요한 인프라에서 사용되는 산업 통신용 프로토콜을 사용하기 때문에 다양한 산업용 제어 시스템에 대한 동격에도 활용될 수 있다. 단순히 전력을 차단시켜 고장을 유발하는 것 뿐 아니라 장비의 파손으로 이어질 수 있기 때문에 피해가 장기화될 수도 있다.

김남욱 이셋코리아 대표는 “산업용 제어시스템에 대한 악성코드 공격이 점점 지능화되고 있다”며 “감염 시스템에 잠복하고 있다가 C&C 서버의 명령에 따라 모듈화된 여러 기능이 필요에 따라 조합 가능하기 때문에 공격 유형을 미리 예측하기도 어려워 사회 전반에 걸쳐 피해를 줄 수 있다“고 말했다.

이어 “윈도우 운영체제 기반의 산업용 제어시스템의 운영 책임자는 최근 우크라이나 전력 그리드 공격을 일종의 경고로 받아들여야 할 것“이라고 주의를 당부했다.

©(주) EBN 무단전재 및 재배포 금지

전체 댓글 0

서울미디어홀딩스

패밀리미디어 실시간 뉴스

![[Beauty & Now] LG생활건강 더후, 中징둥닷컴 ‘스타어워즈’ 수상 등](https://cdnimage.ebn.co.kr/news/news-p.v1.20240417.7c7c287334004a249294890e932ce84d_T1.jpg)